¿de qué manera se utilizan los zombies en los ataques a la seguridad?

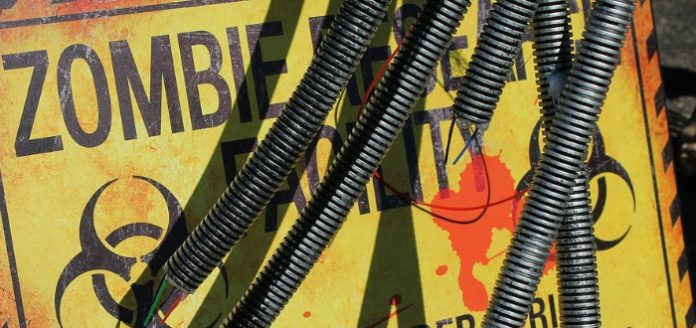

letras palmer قهوة مقطرة اظرفDescubre cómo los zombies son utilizados en los ataques a la seguridad .. Uno de los principales métodos en los que los zombies son utilizados en los ataques a la seguridad es a través de la creación de redes de bots. Estas redes están formadas por miles o incluso millones de dispositivos infectados con malware controlados por los ciberdelincuentes.. ITC v2.1 Capitulo 2 Cuestionario Respuestas | Español - Cisacad.net. Un botnet de zombies transporta información personal al hackercomment savoir si une personne est connecté sur instagram egrang adalah

. Un hacker utiliza técnicas para mejorar la clasificación de un sitio web a fin de redirigir a los usuarios a un sitio malicioso.

cum se calculeaza masa molara cfare jane muxhahedinet

sürücülük kursları qizlar üçün canter 4d32

. ¿De qué manera se utilizan los zombies en los ataques a la seguridad? ¿De qué manera se utilizan los zombies en los ataques a la seguridad? Son equipos infectados que realizan un ataque de DDoS. Son equipos infectados que realizan un ataque de DDoS. Apuntan a personas específicas para obtener información personal o corporativa.. Entendiendo la Red Zombie: Su Impacto en la Ciberseguridadcraft glue hər gecə özümlə üzbəüz durub hesab istəyirəm ötən günümdən

. Zombies DDoS (Ataques de Denegación de Servicio): En un ataque DDoS, los zombies se coordinan para inundar un servidor o sitio web con tráfico falso, abrumándolo y provocando su caída. Estos ataques pueden paralizar servicios en línea y causar pérdidas económicas significativas.. PDF LAS MAQUINAS ZOMBIES EN LOS ATAQUES DDoS. - UNRアキラとあきら ドラマ 相関図 トリプルバリアどこで買える

. Las maquinas zombies son computadoras infectadas por algún tipo de malware, al servicio de terceras personas para ejecutar actividades hostiles con total desconocimiento del propietario o administrador del equipomanual uniscan engleza 5 ويبرو

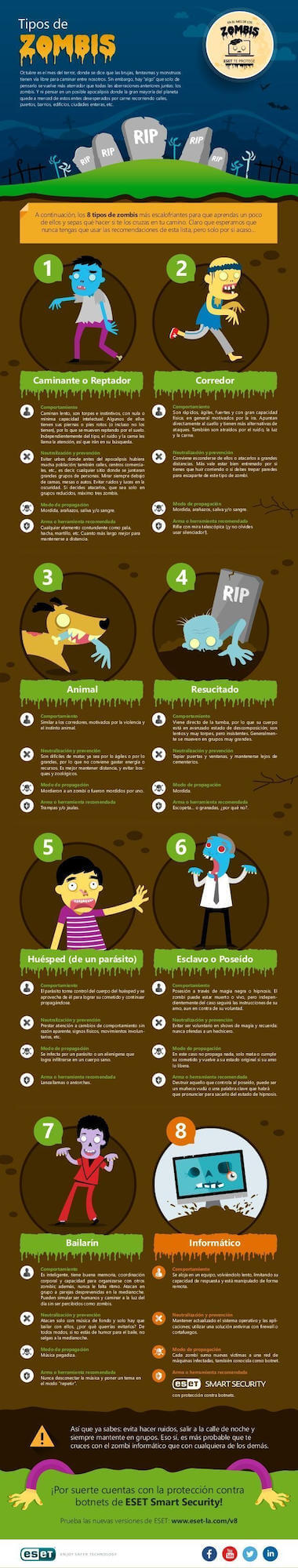

. El nombre procede de los zombies o muertos vivos esclavizados, figuras legendarias surgidas de los cultos vudú.. ¿De qué manera se utilizan los zombies en los ataques a la seguridad .. 21/10/2021 Leave a comment ¿De qué manera se utilizan los zombies en los ataques a la seguridad? Son equipos infectados que realizan un ataque de DDoS. Sondean un grupo de equipos en busca de puertos abiertos para saber qué servicios está ejecutando. Son segmentos de código malicioso utilizados para reemplazar aplicaciones legítimas.. ¿De qué manera se utilizan los zombis en los ataques a la seguridad?. 20/06/2022 Leave a comment ¿De qué manera se utilizan los zombis en los ataques a la seguridad? Apuntan a personas específicas para obtener información personal o corporativa. Sondean un grupo de equipos en busca de puertos abiertos para saber qué servicios está ejecutando. Son equipos infectados que realizan un ataque DDoS.. ¿Qué es un dispositivo Zombie? - Tarlogic security. Los dispositivos Zombies están involucrados habitualmente en ataques de denegación de servicio (DDoS) y en el envío de SPAM. Entre los equipos zombie es muy habitual encontrar routers y dispositivos IoT, más difíciles de gestionar su seguridad y propensos a infecciones remotas

ibis hotel melaka buffet bőszénfai vadaspark és szarvasfarm

. Explicación: dame un corazon plis Publicidad Nuevas preguntas de Tecnología y Electrónica. ¿De qué manera se utilizan los zombies en los ataques a la seguridad .. ¿De qué manera se utilizan los zombies en los ataques a la seguridad? - Brainly.lat 06.10.2020 Informática Universidad contestada ¿De qué manera se utilizan los zombies en los ataques a la seguridad? Ver respuestas Son equipos infectados que realizan un ataque de DDoS.* Publicidad evaluluz Respuesta:. Sobrevivir a la Red Zombi: Estrategias de defensa para empresas y usuarios. Protección contra redes zombi ¿Qué es una red zombi? En informática, un zombi es una computadora con conexión a internet que ha sido comprometida por un cibercriminal, a través de un virus, un gusano o un troyano, a fin de usarse para realizar tareas maliciosas bajo una dirección remota.. ¿De qué manera se utilizan los zombies en los ataques a la seguridad .

hbt hotel a quoi sert une imprimante 3d

. Se trata de un método de infiltración de un código intruso que se aprovecha de una vulnerabilidad informática presente en una aplicación. Es decir, se aprovechan de errores de diseño habituales en las páginas web. La amenaza de las inyecciones SQL .. Comentarios en: ¿De qué manera se utilizan los zombies en los ataques a .. Examenes de Redes. Comentarios en: ¿De qué manera se utilizan los zombies en los ataques a la seguridad?. ¿De qué manera se utilizan los zombies en los ataques a la seguridad?a .. ¿De qué manera se utilizan los zombies en los ataques a la seguridad? a) Son segmentos de código malicioso utilizados para reemplazar aplicaciones legítimas. b) Apuntan personas específicas para obtener información personal o corporativa. c) Sondean un grupo de equipos en busca de puertos abiertos para saber que servicios está ejecutando .. Ciberseguridad: cuáles son los ataques más empleados por los piratas .. Miguel Ángel Mendoza, investigador de seguridad para la firma ESET en Latinoamérica, señala que una de las principales amenazas, que sigue teniendo vigencia y viene en aumento, son los códigos .. Cómo los amigos imaginarios ayudan a los niños a gestionar sus .. A veces cambian de amigo y ante la pregunta de dónde está el anterior pueden decir que se fue o está de viajehabesha betting babilon torony játék

. Los niños saben que estos amigos son intercambiables como los juguetes y que .. ¿De qué manera se utilizan los zombies en los ataques a la seguridad .. ¿De qué manera se utilizan los zombies en los ataques a la seguridad?. Ver respuestas . Son equipos infectados que realizan un ataque de DDoS. Explicación: Los zombies son equipos infectados que constituyen un botnet. 23. En la etapa de la distribución de la riqueza, podemos observar la: A) formación del precio B) Utilización .. Julián Román criticó propuesta de Andrés Escobar para dar . - Infobae. En tiempos donde el gobierno les ofrece el 50% del salario mínimo a los soldados mientras planea regalar 1 millón a la criminalidad, bajo el sofisma de no seguir matando, resulta necesario que .